Los fabricantes, así como los consumidores, tienen que adaptarse a las nuevas amenazas que presenta el IoT. El denominado Internet of Things, o Internet de las Cosas, es la tendencia por la que cada vez más dispositivos se están conectando a la red y se están conectando entre ellos. Nos están conectando a nosotros, como personas – casi físicamente- a internet.

Juguetes, televisores inteligentes, cerrojos, enchufes, cámaras, dispositivos médicos… Cualquier cosa se puede conectar a internet. Son los denominados dispositivos inteligentes.

Dispositivos que pueden proveernos de infinitas posibilidades, pero cuya conectividad conlleva también muchos riesgos asociados. Estamos hablando de riesgos a su ciberseguridad.

Que estos aparatos puedan ser interceptados por atacantes y manipulados para que hagan algo que no deberían, bloquearlos, usarlos para espiar a sus usuarios o robar los datos almacenados en ellos son solo algunas de sus amenazas.

En este sentido, es crucial que sean los propios fabricantes los que entiendan la importancia de proteger estos aparatos y no sacarlos al mercado hasta que cuenten con medidas de seguridad.

Esto es un problema porque, actualmente, muchos de estos fabricantes no se están preocupando por diseñar estos dispositivos pensando en su seguridad, tan solo en su usabilidad o diseño, y en sacarlos rápido al mercado.

Los fabricantes deben entender el impacto en función de la sensibilidad de los datos que almacenan sus dispositivos (médicos, por ejemplo), la conectividad del propio dispositivo, y por supuesto, cómo de crítico es ese dispositivo y a qué otros va a estar conectado.

«Pero no solo los fabricantes deben entender esto, los usuarios y consumidores también«, explica Eoin Carroll, investigador de seguridad de McAfee. Los usuarios tienen que adaptarse a las amenazas del IoT, que ya están aquí, así como ejercer de impulsores y demandantes de esa seguridad para los dispositivos que llegarán (o han llegado ya) a sus casas.

Para el experto, los fabricantes deberían desarrollar la seguridad basándose en esos parámetros y empezar a construir el hardware teniendo en cuenta la seguridad, y después el software. Para ello, sugiere que «se involucre a los equipos de seguridad para que trabaje en proteger esos dispositivos o tecnología».

Acceder a una cámara IP en minutos

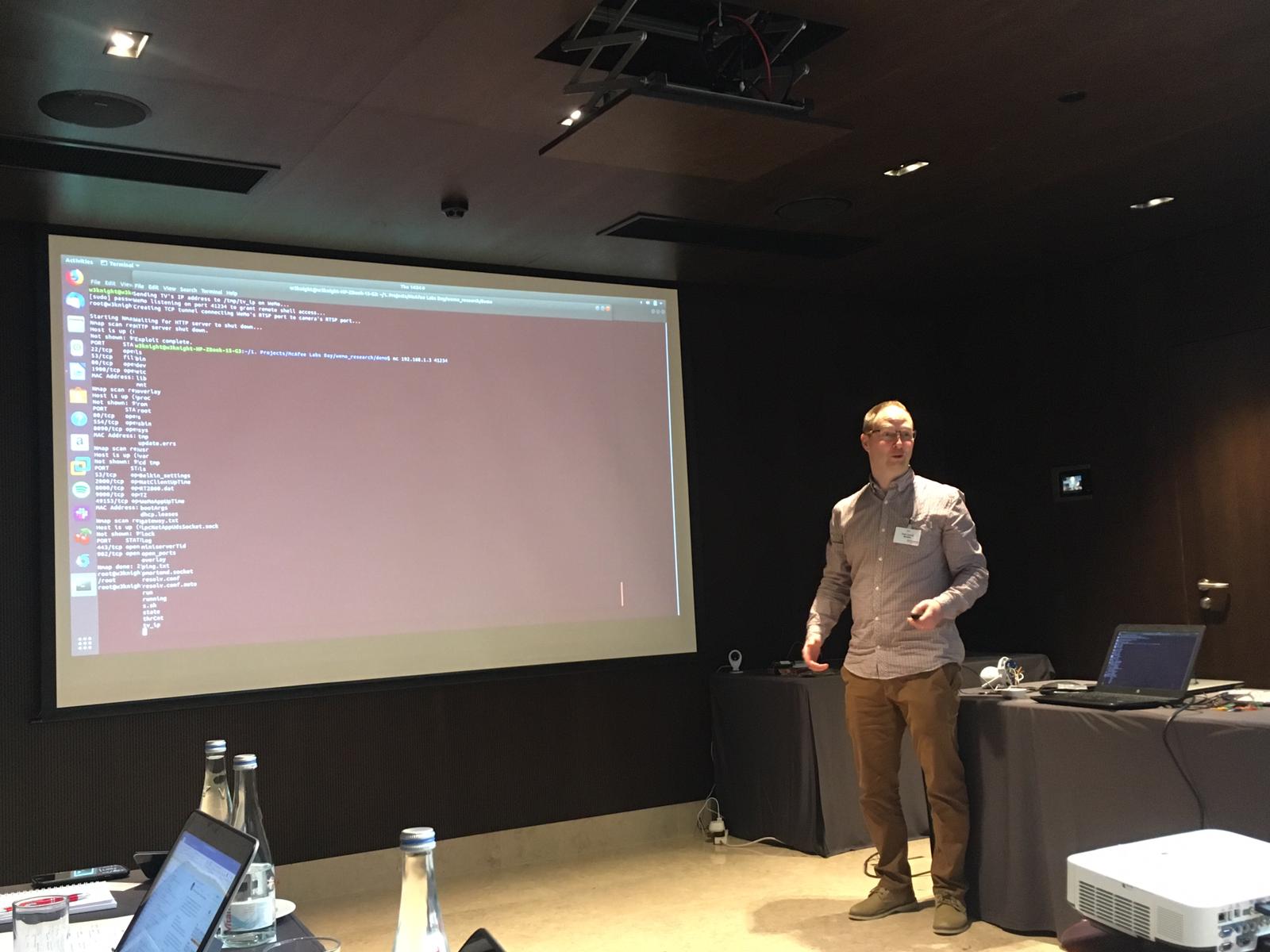

El equipo de investigación de McAfee investiga diferentes dispositivos para conocer su vulnerabilidad. Para demostrar cómo se puede realizar uno de estos ataques, realiza frente a un grupo de periodistas en su Labs Day 2019, una demo en la que se hace con el control de una cámara IP vulnerable. En cuestión de minutos, logra acceder al router al que está conectada a través de una vulnerabilidad de WPA2, y acceder a la cámara IP para poder ver lo que está grabando.

Eso sí, para poder llevar a cabo este ataque es necesario contar con los conocimientos técnicos adecuados, que no son pocos, y conocer e investigar las vulnerabilidades concretas de cada uno de los equipos.

Muchos de estos dispositivos cuentan de fábrica con usuarios y contraseñas por defecto, y no incluyen las características básicas de seguridad.

De hecho, en la web shodan.io, muy usada por profesionales de ciberseguridad, se pueden comprobar miles de dispositivos IoT vulnerables.