Por tercera vez en menos de cinco años, la corporación hotelera internacional Marriott ha sufrido una brecha de datos que podría afectar a alrededor de 400 clientes. Se trata de uno de los muchos casos que constatan la necesidad de reforzar la gestión de accesos a los sistemas y bases de datos de las organizaciones.

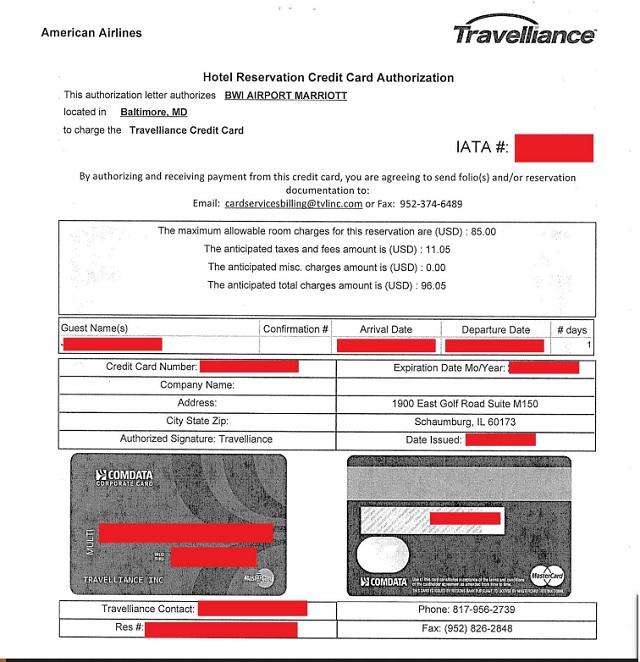

Según informes de Databreaches.net, la cadena hotelera Marriott ha sido víctima de un ataque de ingeniería social. Para ello, los ciberdelincuentes convencieron a un empleado de un hotel cerca del aeropuerto de Baltimore-Washington para conseguir acceso a su ordenador. Una vez conseguido, los delincuentes robaron 20 GB de datos de tarjetas de crédito, así como información de identificación personal de clientes, entre otros.

Aunque desde Marriott niegan que los ciberdelincuentes hayan conseguido datos de gran valor, lo cierto es que, por el momento, las negociaciones han fracasado. Según ha trascendido, la cadena hotelera parece que, en un principio, se niega a pagar el rescate solicitado.

No obstante, Databreaches.net ya ha recibido algunos datos enviados por los delincuentes como prueba de que pueden llegar a filtrar más información robada de la cadena de hoteles. Sin duda, un varapalo para la reputación de esta compañía ya que no es la primera vez que sufre una violación de datos.

¿Qué podemos aprender del robo de datos de Marriott?

Independientemente de quién esté detrás de esta violación de datos, está claro que las grandes compañías y organismos que gestionan grandes cantidades de datos con el principal objetivo de los ciberdelincuentes.

El caso de empresas como las del sector hotelero son un objetivo aún más atractivo ya que disponen de grandes volúmenes de información de identificación, de pago, etc. Sin embargo, no se rigen por los mismos estándares de seguridad que, por ejemplo, las entidades financieras o sanitarias.

En el caso de Marriott no fue necesario encontrar una vulnerabilidad en el código o tratar de usar la fuerza bruta. Hicieron uso de la ingeniería social para hacerse con las credenciales de un usuario con las que accedieron a los datos y los robaron.

La popularidad de estos hoteles lo ha hecho aún más atractivo para que el caso haya acaparado la atención. Sin embargo, estos incidentes son más habituales de lo que sería deseable. Para evitarlos, repasamos 3 lecciones fundamentales que nos deja este caso y que debemos aprender.

MFA ya no es suficiente

En el ataque que Marriott sufrió en 2020, supuestamente, se utilizaron credenciales robadas para acceder a los datos.

El múltiple factor de autenticación (MFA) podría haberse utilizado para reducir el riesgo de esa infracción al añadir una capa adicional de protección pero, en este caso, la autenticación tiene sus límites.

Para muchos, el usuario es el eslabón más débil de la cadena de seguridad pero, visto de otro modo, también es la primera barrera de protección que hay que tener muy en cuenta. En este caso, ha quedado clara la vulnerabilidad del factor humano, lo que evidencia la necesidad de trabajar más en la capacitación y concienciación de los usuarios.

A nivel técnico, un delincuente podría configurar una página con múltiple factor de autenticación falsa que capturaría la contraseña de un solo uso (OTP) que el usuario objetivo escribiría para acceder a su cuenta. O podrían seguir la ruta antigua y simplemente engañar al usuario para que le diera acceso.

Este tipo de trucos de ingeniería social son muy frecuentes. MFA, como todas las formas de autenticación, es muy valioso, pero es solo el primer paso y requiere estar respaldado con una defensa en profundidad que ofrezca seguridad real.

A objetivos más grandes, mayores oportunidades

Que los ataques de los ciberdelincuentes consigan sus objetivos es cuestión de números. Cuantos más ataques se lancen sobre un blanco, más posibilidades de tener éxito.

Por lo tanto, para estos delincuentes, cuanto más grande es la organización a la que quieren atacar, más oportunidades tienen de infiltrarse. A medida que las organizaciones han acelerado su migración a la nube, han acumulado identidades nuevas para cada una de las nuevas aplicaciones y servicios que están utilizando.

Con ello han multiplicado la cantidad de credenciales que deben proteger, lo que supone un importante desafío para los equipos de seguridad

Identificar y proteger activos confidenciales

Generalmente, los activos considerados confidenciales son información financiera, de tarjetas de crédito u otra información del cliente, así como código fuente o IP, o un acceso a un canal en desarrollo, entre otros.

Comprender qué es confidencial y requiere seguridad adicional es muy importante, pero también es difícil de hacer a escala, especialmente desde una perspectiva de priorización.

Cómo mitigar los riesgos con una adecuada gestión de accesos

Teniendo en cuenta estos puntos, hay una serie de pasos fundamentales para evitar que las organizaciones sean víctimas de los ciberdelincuentes aprovechando las deficiencias en la capa de acceso.

- En primer lugar, es clave reducir los privilegios para reducir la superficie de ataque. Bajo el principio de privilegio mínimo los atacantes, internos o externos, no pueden acceder a los activos para los que no tienen privilegios de acceso.

Especialmente en entornos cloud como software como servicio (SaaS) e Infraestructura como servicio (IaaS), exige proporcionar solo la cantidad mínima de privilegios de acceso necesarios para realizar un trabajo.

Cuanto más se limiten los privilegios de acceso, más se reducirá la superficie de ataque que un actor malicioso puede aprovechar para profundizar en los datos de una organización. De esta forma, si un atacante consigue adentrarse en la organización al comprometer una identidad, solo tendrá acceso a una cantidad limitada de activos.

- En segundo lugar, hay que prestar atención a los accesos por parte de terceros. Cada vez somos más interdependientes de partners y proveedores, por lo que su seguridad es nuestra seguridad.

En este sentido, es fundamental preguntarse cómo esos terceros con los que trabajamos aseguran sus identidades y accesos y el que tienen a nuestras aplicaciones y servicios. Tener visibilidad sobre qué acceso tienen partners externos requiere mirar hacia fuera y conectarse directamente a las aplicaciones y servicios para ver los privilegios de acceso.

Y aquí otro aspecto crucial: si se depende de un proveedor que gestiona accesos e identidades, como Okta, solo veremos una parte. Por ello es fundamental examinar el uso de privilegios con detalle y cómo se están utilizando.

- Y, por último, ir un paso por delante. Los ciberdelincuentes siempre tratarán de adentrarse en nuestros sistemas, por lo que debemos dificultar que encuentren formas de escalar sus privilegios y dejar que se vayan con la menor cantidad de datos posible.

Tener en cuenta estas consideraciones ayudará a fortalecer la gestión de accesos e identidades para evitar robos como el que ha vuelto a experimentar Marriott.