Como ha sucedido en anteriores ocasiones, el troyano bancario Grandoreiro se está distribuyendo entre los usuarios camuflado en una falsa factura supuestamente procedente de la compañía eléctrica Endesa.

Activo desde 2017, principalmente en países de Latinoamérica, el troyano bancario Grandoreiro dio el salto en 2019 a México y España para llevar a cabo sus ciberataques. Escrito en Delphi, su modus operandi se basa en desplegar ventanas emergentes falsas haciéndose pasar por entidades legítimas, como un banco, para hacerse con información sensible de los usuarios.

El spam es el método más empleado para su distribución. En este caso, se está propagando suplantando la identidad de la compañía Endesa haciendo uso de logotipos legítimos, el color corporativo de la firma y una plantilla que simula con gran parecido las comunicaciones de la eléctrica.

No obstante, el correo incluye un enlace que lleva a una página maliciosa ya que, al comprobarlo antes de pinchar en él, aparece una dirección que no tiene relación con la empresa suplantada.

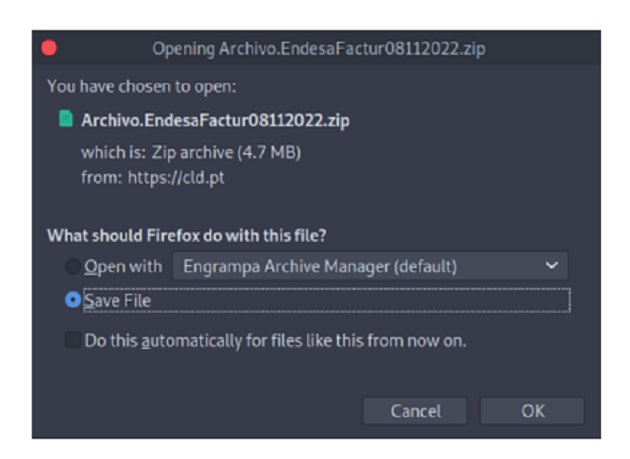

Los que pinchen en el enlace tal y como los ciberdelincuentes instan, serán redirigidos a la descarga de un archivo comprimido desde un servidor en manos de los actores maliciosos. Para avanzar en este engaño, el nombre del archivo incorpora las palabras “Endesa factura”, lo que puede hacer pensar a las posibles víctimas que realmente se trate de una factura y opten por abrirlo.

Cómo actúa el troyano bancario Grandoreiro

Los expertos de ESET señalan que otra de las pistas que puede ayudar a identificar que se trata de una comunicación falsa es la gran diferencia de tamaño entre el archivo comprimido al que apunta el enlace y el tamaño que tiene una vez descomprimido.

Según apuntan, esta diferencia puede pasar de los 4,9 MB a los 278,6 MB, lo que resulta una de las peculiaridades, si bien no genuina, propia de la familia de troyanos bancarios Grandoreiro.

De hecho, este tamaño de archivos descomprimidos no son los habituales en una factura, con lo que, si al intentar descomprimirlo vemos el tamaño que tendrá, podemos parar la acción para evitar ser infectados.

Al ejecutar el archivo, aparece una animación de carga que simula que la factura se está cargando. Sin embargo, lo que realmente está sucediendo es que se está ejecutando el malware en el sistema, donde permanecerá hasta que el usuario acceda a alguna de las páginas web que tiene registradas, en su mayoría, de entidades bancarias.

Cuando el usuario acceda a una de estas páginas, el malware superpondrá una falsa web de acceso a través de la que se robarán las credenciales de banca online o de la cartera de criptomonedas.

Ante la persistencia de este tipo de campañas en las que se suplanta con gran fidelidad las páginas de entidades legítimas, es importante prestar atención al recibir un correo electrónico con archivos adjuntos o enlaces que pueden dirigir a sitios maliciosos o descargar malware.

Además de contar con soluciones de seguridad que ayuden a detectar estas amenazas, revisar con detalle los emails recibidos y qué datos se dan, especialmente críticos.