Las campañas de malware que utilizan la inteligencia artificial como gancho continúan creciendo a gran velocidad. Ahora, investigadores de ciberseguridad han detectado una nueva amenaza que suplanta la identidad visual de Claude AI, uno de los asistentes basados en modelos de lenguaje más populares del mercado. El objetivo es distribuir una peligrosa puerta trasera para Windows capaz de otorgar acceso remoto al equipo infectado.

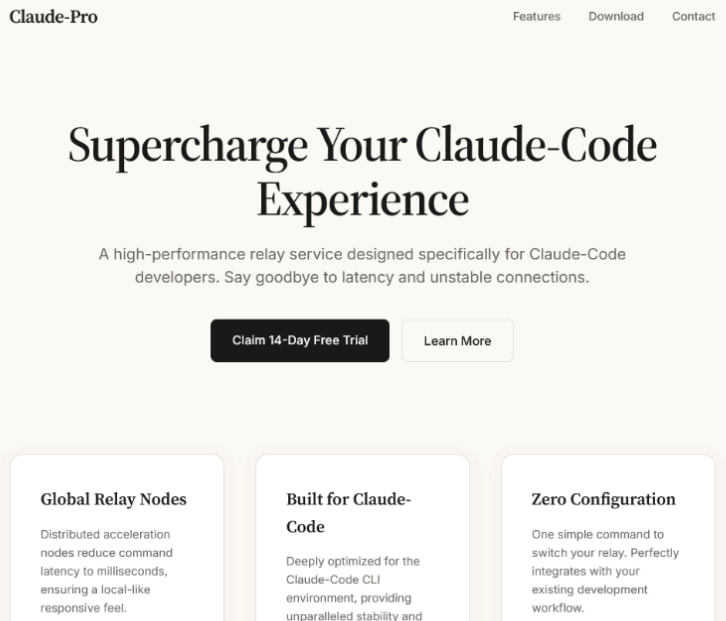

La operación utiliza una página web fraudulenta diseñada para parecer legítima. A simple vista, copia la estética de Claude mediante colores, tipografías y una estructura muy similar a la oficial. Sin embargo, detrás de esa apariencia se esconde una cadena de infección mucho más compleja de lo habitual.

Una falsa versión “Pro” dirigida a desarrolladores

El dominio utilizado por los atacantes promociona un supuesto producto denominado “Claude-Pro Relay”, presentado como una herramienta de alto rendimiento orientada a desarrolladores que trabajan con Claude-Code. Todo el sitio gira alrededor de un enorme botón de descarga pensado para convencer rápidamente a la víctima.

Los expertos descubrieron que muchas de las secciones de la web no funcionan realmente. Los enlaces internos simplemente redirigen a la página principal, una señal habitual en campañas de phishing y clonación de servicios tecnológicos.

Quienes descargan el archivo reciben un paquete comprimido de aproximadamente 505 MB identificado como “Claude-Pro-windows-x64.zip”. Dentro se incluye un instalador MSI aparentemente legítimo, aunque en realidad contiene una versión manipulada del software que ejecuta malware en segundo plano mientras aparenta funcionar con normalidad.

Cómo se instala el malware en Windows

Una vez iniciado el instalador, el sistema añade varios archivos a la carpeta de inicio de Windows para garantizar persistencia tras reinicios. Entre ellos aparecen NOVupdate.exe, NOVupdate.exe.dat y avk.dll.

La investigación reveló que NOVupdate.exe corresponde a un actualizador firmado perteneciente a soluciones de seguridad de G Data. Los atacantes aprovechan este ejecutable legítimo para cargar una DLL maliciosa mediante técnicas de DLL sideloading, un método muy utilizado para esquivar controles de seguridad y soluciones antivirus.

El archivo avk.dll tiene la función de descifrar y ejecutar el contenido almacenado en NOVupdate.exe.dat. Esa carga contiene DonutLoader, un conocido inyector en memoria utilizado anteriormente en operaciones dirigidas contra organismos gubernamentales del sudeste asiático durante 2024.

La utilización de componentes legítimos y herramientas ya conocidas dificulta enormemente la detección automática del ataque, especialmente en sistemas corporativos donde este tipo de ejecutables suelen estar permitidos.

Beagle, la nueva puerta trasera detectada

El análisis técnico permitió identificar una puerta trasera no documentada previamente para Windows, bautizada como Beagle. Aunque comparte nombre con el antiguo gusano Bagle detectado hace más de dos décadas, se trata de una amenaza completamente distinta.

Beagle funciona como un backdoor relativamente ligero, pero suficiente para ofrecer control remoto total sobre el sistema comprometido. Entre las capacidades observadas destacan:

- Ejecución de comandos remotos

- Descarga y subida de archivos

- Creación y eliminación de directorios

- Renombrado de archivos

- Listado de contenido del sistema

- Desinstalación del agente malicioso

La comunicación con los servidores de mando y control se realiza mediante conexiones TCP por el puerto 443 y también mediante UDP sobre el puerto 8080. Además, los intercambios de datos están protegidos mediante cifrado AES con una clave integrada directamente en el código del malware.

Los investigadores rastrearon parte de la infraestructura hasta una dirección IP vinculada a servicios alojados en Alibaba Cloud.

Más muestras y nuevas cadenas de ataque

Durante el análisis aparecieron otras muestras relacionadas con Beagle enviadas a VirusTotal entre febrero y abril de este año.

En varios de esos ataques se detectaron métodos de distribución completamente distintos. Algunas infecciones utilizaron binarios asociados a Microsoft Defender, mientras que otras recurrieron a shellcodes de AdaptixC2 o incluso documentos PDF utilizados como señuelo.

También aparecieron páginas fraudulentas que imitaban sistemas de actualización de empresas de ciberseguridad conocidas como CrowdStrike, SentinelOne y Trellix. Esto indica que los operadores están ampliando rápidamente sus técnicas de ingeniería social y adaptando la campaña según el perfil de la víctima.

Aunque no existe una atribución definitiva, los especialistas consideran probable que los responsables tengan relación con operaciones previas vinculadas a PlugX, una familia de malware históricamente asociada a grupos de ciberespionaje asiáticos.

El auge de las falsas herramientas de inteligencia artificial

La popularidad de la IA generativa ha convertido a plataformas como Claude, ChatGPT o Gemini en objetivos ideales para campañas maliciosas. Los ciberdelincuentes aprovechan el enorme interés por estas herramientas para distribuir software infectado, especialmente entre usuarios que buscan versiones “premium”, complementos o herramientas para desarrolladores.

En muchos casos, las campañas aparecen incluso en resultados patrocinados de buscadores, aumentando las probabilidades de infección. Los expertos recomiendan evitar descargas desde enlaces promocionados y verificar siempre el dominio oficial antes de instalar cualquier software relacionado con inteligencia artificial.

Además, la presencia de archivos denominados “NOVupdate” dentro del sistema puede ser un indicador claro de compromiso y debería activar inmediatamente una revisión de seguridad del equipo.

Cómo protegerse frente a esta amenaza

Por tanto, se recomienda descargar Claude únicamente desde el portal oficial del desarrollador y desconfiar de dominios alternativos que prometan funciones avanzadas, versiones profesionales o herramientas especiales para programación.

También resulta clave mantener actualizado Windows, utilizar soluciones de seguridad capaces de detectar comportamientos anómalos en memoria y revisar cuidadosamente cualquier instalador descargado desde buscadores o anuncios patrocinados.