Todos somos susceptibles de ser víctimas en algún momento del ataque de un cibercriminal, ya sea mediante un ataque dirigido directamente hacía nosotros o que caigamos en las redes de un ataque de los de “a ver quién cae”. Pero, es cierto, que cuanto más conocidos seamos, más expuestos y visibles estamos ante el radar de los cibercriminales. Esto mismo ocurre con las personas famosas ya que además del factor económico, hablamos de datos que posteriormente podrán vender y los cuales suelen tener una gran demanda, como pueden ser sus fotografías íntimas o personales.

Por lo general, este tipo de perfil suele ser víctima de ataques dirigidos y personalizados, lo que se denomina Spear Phishing. Algunas técnicas que los cibercriminales pueden utilizar pueden ser:

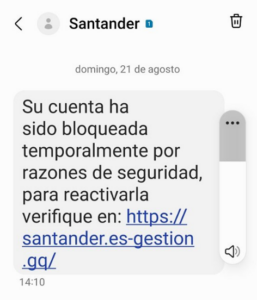

Smishing

Cómo ya sabemos, el Smishing, es una técnica que fusiona SMS con Phishing, o sea, los típicos SMS que recibimos incluso dentro del timeline de una empresa real, como un banco solicitándonos las credenciales o acceso mediante un link a un sitio web para modificarlas por un supuesto acceso no autorizado. La diferencia es que ellos recibirán por ejemplo un Smishing comunicando un acceso no deseado a su canal de YouTube, Twich… o el bloqueo del mismo “por conducta inapropiada” por ejemplo.

Vishing

Es una técnica muy parecida a la anterior, pero en este caso mediante la voz, o sea, por llamada…sí, seguro que ahora mismo estaréis pensando en la revolución que la IA ha traído a este tipo de ataques. Pero es más simple, los cibercriminales llaman con cualquier excusa para conseguir o bien las claves de acceso o bien información que les ayuden con las preguntas de recuperación de cuenta.

Phishing

Por supuesto, el típico Phishing. Como sabemos el Phishing es una técnica que mediante correos electrónicos o falsificación de sitios webs legítimos, nos solicitan información de acceso haciéndose pasar por una empresa de confianza. En él pueden enviar un email solicitando una colaboración o una entrega de “regalos” para sortear entre otros “ganchos” con la excusa de que introduzca datos en alguna web fraudulenta o de descargue algún tipo de Malware, lo que nos llevaría al siguiente tipo de ataque.

Malware

Para esta técnica podemos utilizar un ejemplo muy conocido, “El hackeo a Ibai”. Como ya sabemos, debemos tomar ciertas medidas a la hora de instalar plugins en nuestro navegador o software si no es de un sitio web legítimo, ya que a estas alturas ya deberíamos de saber que si algo es gratuito el producto somos nosotros. Uno de los editores de su canal o bien instalando un plugin en el navegador (Donde además guardaba las credenciales de acceso al canal de Ibai) o instalando algún programa con crack (los cuales ya sabemos que llevan “regalito”) dio acceso a su información (Y la del canal de Ibai) a un cibercriminal. Y es que, por desgracia, aún es común que algunos usuarios no tengan en cuenta estas advertencias y continúen cayendo en estas jugosas trampas. Pero, como dijimos anteriormente, también le podrían enviar directamente al “Famoso” por ejemplo un PDF con las condiciones de la colaboración y que al ejecutar este, en segundo plano se ejecute un malware de tipo Troyano. Mediante técnicas de Esteganografía los cibercriminales pueden ocultar prácticamente cualquier tipo de Malware en prácticamente cualquier tipo de archivo.

Clonación de cuentas de creadores de contenido

Últimamente se está volviendo muy frecuente que los cibercriminales clonen cuentas de redes sociales como Youtube, Twich etc para de esta forma, monetizar esas cuentas engañando a los seguidores de la cuenta legitima, pero, sobre todo, para engañarlos. Una vez que siguen a la cuenta fraudulenta, hablaran por privado a los seguidores para con diferentes engaños, conseguir robarles dinero o datos personales. Tengamos en cuenta, que, para los seguidores, quien le esta pidiendo ese dinero o datos, es una persona famosa a la que sigue supuestamente en su cuenta “legitima” lo que hace que muchas personas caigan en el engaño.

Estafas utilizando su imagen

También. Últimamente, se esta haciendo muy popular entre los cibercriminales utilizar rostros famosos en publicaciones en redes sociales. De hecho, pagan anuncios publicitarios en estas, para asegurarse llegar al tipo de víctimas que quieren estafar. Por ejemplo, la reciente publicación donde se decía que Antonio resines revelaba un método para ganar 128000 euros extras al año.

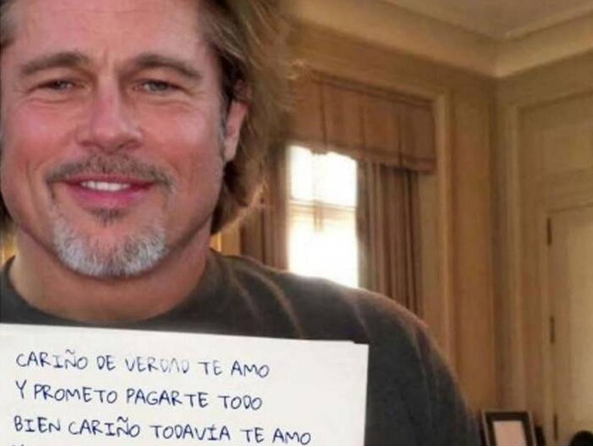

Por último, aunque únicamente estamos nombrando las más conocidas y utilizadas técnicas. No podemos dejar de lado, las estafas de tipo amoroso. En las que los cibercriminales se hacen pasar por un famoso para engañar a sus víctimas y sacarle poco a poco grandes cantidades de dinero. Recordemos el caso de la mujer que durante meses pensó que hablaba con Brad Pitt.

Perfil Público de David Sánchez: https://www.mypublicinbox.com/Shift