Dañar la imagen de alguien nunca fue tan fácil. Intereses, profesión, estado civil, momentos de ocio con familia y amigos… ¿Tú también lo compartes en tus perfiles de redes sociales? Existe una clase de ciberacoso llamado doxing que se vale de ese tipo de información para perjudicar la reputación de individuos, empresas y organizaciones.

Periodistas, activistas, abogados o agentes del orden suelen ser blanco habitual por el tipo de trabajo que desempeñan. Más allá del perjuicio que supone para las víctimas revelar identidades anónimas, compartir fotos, vídeos o domicilios en medios de comunicación y redes sociales, se cuestionan derechos como la libertad de expresión y el debate social. Que parte de nuestra vida permanezca volcada en la red tiene un costo, tal y como te explicábamos aquí.

El doxing, sin embargo, no afecta solo a particulares. Las empresas están siendo objetivo de esta creciente problemática. Se denomina doxing corporativo y se vale tanto de información disponible en la red, como de filtraciones de datos y avances tecnológicos. Como profesionales, no es extraño que compartamos nuestros nombres, cargos y contactos en plataformas de ámbito laboral. Tampoco escasean las brechas de datos, (LinkedIn y Facebook están de actualidad por ello), ni pasa desapercibido el potencial daño de la tecnología deepfake. Las metas:

– Conseguir transferencias de fondos

– Pedir un rescate

– Vender esos datos en el mercado negro

– Recopilar información para atacar a clientes, socios y responsables financieros.

Doxing corporativo: ¿qué aspectos puede adoptar?

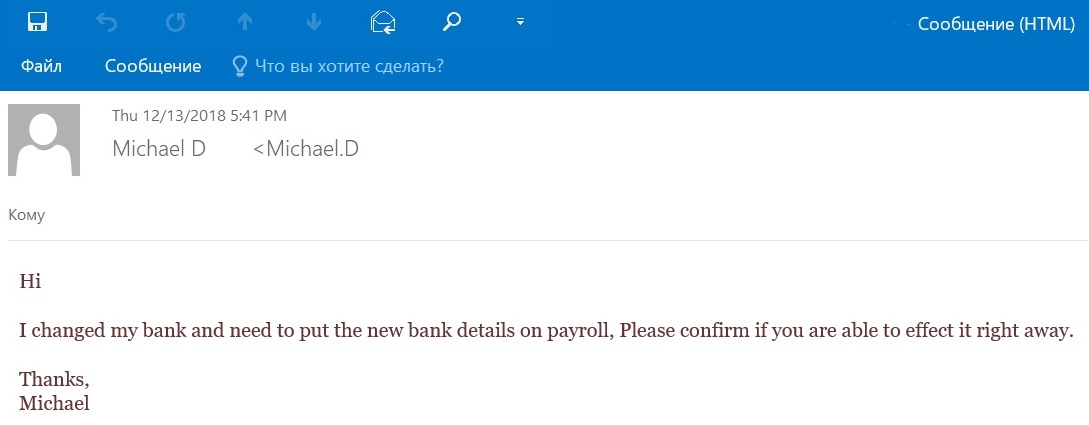

Según señala Kaspersky, uno de los métodos más empleados para el doxing son los ataques BEC, amenazas que comprometen el correo electrónico empresarial. Kaspersky detectó 1.646 solo en el mes de febrero. Los atacantes inician cadenas de email con empleados haciéndose pasar por trabajadores de la compañía para sustraer bases de datos de clientes o incitarles a realizar ciertas acciones. Un ejemplo real: coger vacaciones y compartirlo en las redes. El ciberdelincuente lo ve y aprovecha para hacerse pasar por esa persona, solicitando al departamento de contabilidad un cambio de cuenta donde recibir la próxima nómina.

Otro método común entre las prácticas del doxing corporativo es el robo de identidad con tecnología deepfake. Esto podría provocar pérdidas financieras y de reputación, especialmente cuando el ataque se dirige a altos cargos y son éstos quienes parecen hacer, por ejemplo, declaraciones que desencadenen un escándalo. Kaspersky alerta de que ya se han detectado algunos casos de robo de identidad en ClubHouse, aunque sin consecuencias graves.

El tercer método es el píxel de seguimiento camuflado como correo de prueba. Gracias a ellos se puede saber el horario de trabajo de las víctimas, la ubicación y la hora en la que se abrió el mensaje. Con la información obtenida crean el perfil de una persona para hacerse pasar por ella. El ejemplo típico es el fraude del falso CEO.

La estafa que siempre está de moda: el phishing y sus variantes

Se puede dar el caso de que los correos corporativos de los empleados reciban supuestas notificaciones procedentes de plataformas empresariales. En ellas se les pide seguir un enlace para leer un documento o realizar otra acción. Al final el empleado se encuentra ingresando credenciales corporativas en un formulario tras haber caído en la trampa del phishing. Si el acceso a la plataforma es posible desde fuera de la red corporativa, el phisher tendrá vía libre.

En la quinta posición encontramos una variante del phishing: el phishing telefónico, también conocido como vishing. Consiste en que los estafadores persuaden a la víctima para que les ceda información confidencial vía telefónica. Pueden ser llamadas directas o comenzar con un email en el que se solicita llamar a un número de teléfono. A menudo los actores de las amenazas se hacen pasar por miembros del departamento TI de la empresa.

Claves para mantener las empresas a salvo del doxing

- Reforzar la formación en ciberseguridad entre los empleados.

- Establecer la norma de no discutir temas comerciales en mensajeros externos no corporativos.

- Contrastar un email que aparentemente proceda de un compañero hablando directamente con el supuesto autor del mensaje.

- Instalar tecnologías de protección contra el spam y el phishing.

Si quieres ampliar información, consulta el informe completo y ejemplos de doxing corporativo aquí.